齊魯網(wǎng)濟南5月14日訊(記者 唐福晨)5月14日上午,360威脅情報中心發(fā)布了WannaCrypt(永恒之藍)勒索蠕蟲最新態(tài)勢,截至到5月13日20點,國內(nèi)也有29372家機構(gòu)組織的數(shù)十萬臺機器感染,其中有教育科研機構(gòu)4341家中招,是此次事件的重災(zāi)區(qū)。

根據(jù)360威脅情報中心的統(tǒng)計,在短短一天多的時間,WannaCrypt(永恒之藍)勒索蠕蟲已經(jīng)攻擊了近百個國家的超過10萬家企業(yè)和公共組織,其中包括1600家美國組織,11200家俄羅斯組織。

國內(nèi)被感染的組織和機構(gòu)已經(jīng)覆蓋了幾乎所有地區(qū),影響范圍遍布高校、火車站、自助終端、郵政、加油站、醫(yī)院、政府辦事終端等多個領(lǐng)域,被感染的電腦數(shù)字還在不斷增長中。

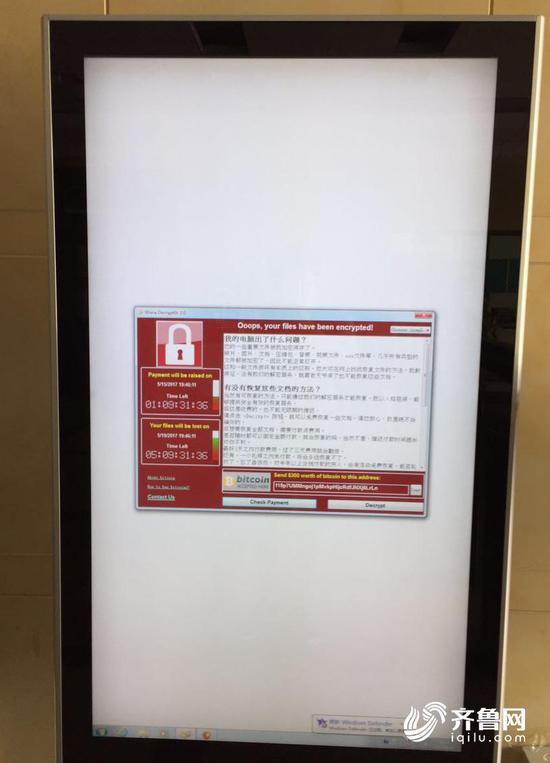

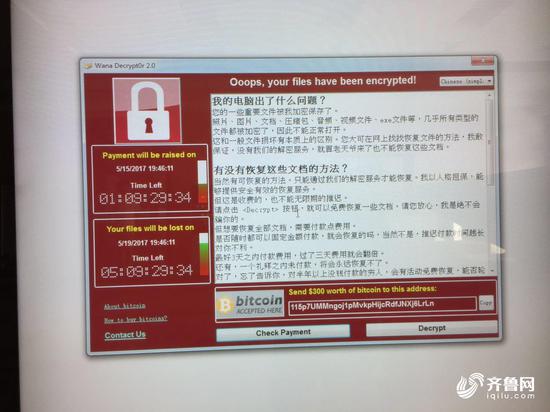

在山大中心校區(qū)文理圖書館大廳里,一臺用來介紹排位機用法的電腦受到“wanna cry永恒之藍”勒索病毒感染,顯示屏彈出一個對話框,上面寫到,這臺電腦內(nèi)的重要文件已經(jīng)被黑客加密保存,“沒有黑客的解密服務(wù),就算老天爺來了也不能恢復文檔”。黑客要求電腦用戶三天之內(nèi)支付價值300美元的比特幣到指定賬戶地址,要是過了三天,費用就會翻倍,不付錢,文檔就會丟失。

在山大中心校區(qū),受到勒索病毒感染的還有蔣震圖書館。受病毒感染影響,平常人滿為患的4樓信息大廳閱覽室也貼出公告,暫停開放,具體開放時間還不確定,整個閱覽室空無一人。工作人員說,信息共享中心目前已經(jīng)癱瘓,正在進行系統(tǒng)升級。

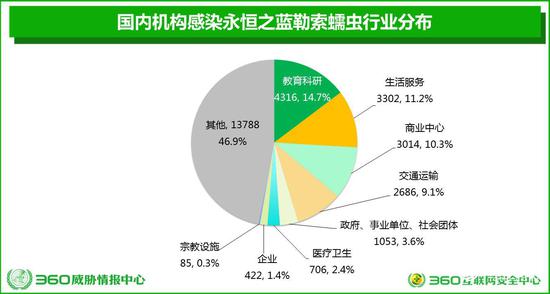

360威脅情報中心統(tǒng)計,從行業(yè)分布來看,教育科研機構(gòu)成為最大的重災(zāi)區(qū)。共有4316個教育機構(gòu)IP被發(fā)現(xiàn)感染永恒之藍勒索蠕蟲,占比為14.7%;其次是生活服務(wù)類機構(gòu),3302個,占比11.2%;商業(yè)中心(辦公樓、寫字樓、購物中心等)3014個,占比10.3%,交通運輸2686個,占比9.1%。另有1053個政府、事業(yè)單位及社會團體,706個醫(yī)療衛(wèi)生機構(gòu)、422個企業(yè),以及85個宗教設(shè)施的IP都被發(fā)現(xiàn)感染了永恒之藍勒索蠕蟲。

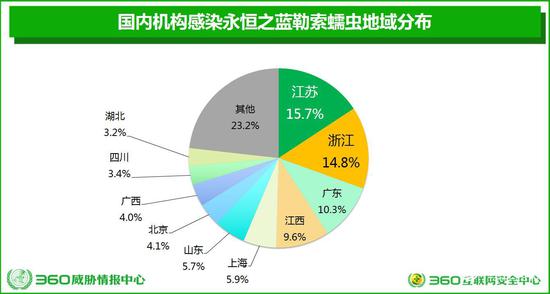

在受影響的地區(qū)中,江蘇、浙江、廣東、江西、上海、山東、北京和廣西排名前八位。

WannaCry(永恒之藍)勒索蠕蟲是從5月12日開始突然在全球爆發(fā)的勒索蠕蟲攻擊,包括英國醫(yī)療系統(tǒng)、快遞公司FedEx、俄羅斯內(nèi)政部、俄羅斯電信公司Megafon、西班牙電信都被攻陷。WannaCrypt(永恒之藍)勒索蠕蟲利用的是泄露的NSA網(wǎng)絡(luò)軍火庫中的永恒之藍攻擊程序,這是NSA網(wǎng)絡(luò)軍火民用化的全球第一例。一個月前,第四批NSA相關(guān)網(wǎng)絡(luò)攻擊工具及文檔被Shadow Brokers組織公布,包含了涉及多個Windows系統(tǒng)服務(wù)(SMB、RDP、IIS)的遠程命令執(zhí)行工具,其中就包括“永恒之藍”攻擊程序。

鑒于WannaCry(永恒之藍)勒索蠕蟲影響呈現(xiàn)嚴重態(tài)勢,360企業(yè)安全專門為國內(nèi)大型機構(gòu)發(fā)布了永恒之藍勒索蠕蟲緊急處置手冊,幫助國內(nèi)大型機構(gòu)防范永恒之藍勒索蠕蟲。(http://zt.360.cn/1101061855.php?dtid=1101062514&did=490458355)

建議國內(nèi)各大型機構(gòu)采取以下緊急處置措施:

1、 確認影響范圍

● 潛在受影響系統(tǒng)確認

掃描內(nèi)網(wǎng),發(fā)現(xiàn)所有開放445 SMB服務(wù)端口的終端和服務(wù)器,對于Win7及以上版本的系統(tǒng)確認是否安裝了MS17-010補丁,如沒有安裝則受威脅影響。Win7以下的Windows XP/2003目前沒有補丁,只要開啟SMB服務(wù)就受影響。

● 已感染蠕蟲系統(tǒng)發(fā)現(xiàn)

被感染的機器屏幕會顯示如下的告知付贖金的界面:

360企業(yè)安全天眼系統(tǒng)已經(jīng)更新了檢測規(guī)則,自動更新規(guī)則以后,對發(fā)生感染的系統(tǒng)會產(chǎn)生告警。

2、應(yīng)急處置方法

在網(wǎng)絡(luò)層面,目前利用漏洞進行攻擊傳播的蠕蟲開始泛濫,360企業(yè)安全強烈建議網(wǎng)絡(luò)管理員在網(wǎng)絡(luò)邊界的防火墻上阻斷445端口的訪問,如果邊界上有IPS和360天堤智慧防火墻之類的設(shè)備,請升級設(shè)備的檢測規(guī)則到最新版本并設(shè)置相應(yīng)漏洞攻擊的阻斷,直到確認網(wǎng)內(nèi)的電腦已經(jīng)安裝了MS17-010補丁或關(guān)閉了Server服務(wù)。

在終端層面,如果發(fā)現(xiàn)445端口開放,需要關(guān)閉Server服務(wù)。

360企業(yè)安全天擎團隊已經(jīng)針對WannaCry勒索蠕蟲開發(fā)了一個免疫工具,此程序在電腦上運行以后,現(xiàn)有蠕蟲將不會感染系統(tǒng)。(免疫工具下載地址:http://b.360.cn/other/onionwormimmune)

360企業(yè)安全新一代智慧防火墻(NSG3000/5000/7000/9000系列)和下一代極速防火墻(NSG3500/5500/7500/9500系列)產(chǎn)品系列,通過更新IPS特征庫和應(yīng)用識別特征庫已經(jīng)完成了蠕蟲變種的防護和識別,強烈建議用戶盡快將IPS特征庫及應(yīng)用識別特征庫均升級至“20170513”版本。

對于已經(jīng)感染勒索蠕蟲的機器建議隔離處置。

3、 根治方法

對于Win7及以上版本的操作系統(tǒng),目前微軟已發(fā)布補丁MS17-010修復了“永恒之藍”攻擊的系統(tǒng)漏洞,請立即電腦安裝此補丁。

對于Windows XP、2003等微軟按計劃已不再提供安全更新的機器,針對本次影響巨大的網(wǎng)絡(luò)攻擊事件,微軟特別提供了補丁,請到如下網(wǎng)址下載安裝:

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

出于基于權(quán)限最小化的安全實踐,建議用戶關(guān)閉并非必需使用的Server服務(wù),操作方法見 應(yīng)急處置方法 節(jié)。

4、 恢復階段

建議針對重要業(yè)務(wù)系統(tǒng)立即進行數(shù)據(jù)備份,針對重要業(yè)務(wù)終端進行系統(tǒng)鏡像,制作足夠的系統(tǒng)恢復盤或者設(shè)備進行替換。

國家網(wǎng)絡(luò)與信息安全信息通報中心緊急通報:監(jiān)測發(fā)現(xiàn),在全球范圍內(nèi)爆發(fā)的WannaCry 勒索病毒出現(xiàn)了變種:WannaCry 2.0, 與之前版本的不同是,這個變種取消了Kill Switch,不能通過注冊某個域名來關(guān)閉變種勒索病毒的傳播,該變種傳播速度可能會更快。請廣大網(wǎng)民盡快升級安裝Windows操作系統(tǒng)相關(guān)補丁,已感染病毒機器請立即斷網(wǎng),避免進一步傳播感染。